eBook - ePub

Computer-Forensik

Computerstraftaten erkennen, ermitteln, aufklären

- 384 Seiten

- German

- ePUB (handyfreundlich)

- Über iOS und Android verfügbar

eBook - ePub

Über dieses Buch

Unternehmen und Behörden schützen ihre IT-Systeme mit umfangreichen Sicherheitsmaßnahmen. Trotzdem werden diese Systeme immer wieder für kriminelle Zwecke missbraucht bzw. von böswilligen Hackern angegriffen.

Nach solchen Vorfällen will man erfahren, wie es dazu kam, wie folgenreich der Einbruch ist, wer der Übeltäter war und wie man ihn zur Verantwortung ziehen kann. Dafür bedient man sich der Computer-Forensik. Ähnlich der klassischen Strafverfolgung stehen auch für den Computer-Forensiker folgende Informationen im Vordergrund: Wer, Was, Wo, Wann, Womit, Wie und Weshalb.

Dieses Buch gibt einen Überblick darüber, wie man bei der computerforensischen Arbeit vorgeht - sowohl im "Fall der Fälle" als auch bei den Vorbereitungen auf mögliche Angriffe bzw. Computerstraftaten. Ausführlich und anhand zahlreicher Beispiele wird gezeigt, welche Werkzeuge und Methoden zur Verfügung stehen und wie man sie effizient einsetzt. Der Leser lernt dadurch praxisnah,

• wo man nach Beweisspuren suchen sollte,

• wie man sie erkennen kann,

• wie sie zu bewerten sind,

• wie sie gerichtsverwendbar gesichert werden.

Ein eigenes Kapitel befasst sich mit der Rolle des privaten Ermittlers, beschreibt die Zusammenarbeit mit den Ermittlungsbehörden und erläutert die Möglichkeiten der zivil- und strafrechtlichen Verfolgung in Deutschland.

In der 6. Auflage wurden Statistiken und Toolbeschreibungen aktualisiert sowie neueste rechtliche Entwicklungen aufgenommen. Hinzugekommen sind neue Ansätze der strukturierten Untersuchung von Hauptspeicherinhalten und die Analyse von Malware.

375,005 Studierende vertrauen auf uns

Zugang zu über 1 Million Titeln zu einem fairen monatlichen Preis.

Mit unseren Lerntools kannst du noch effizienter lernen.

Information

Thema

InformatikThema

Cybersicherheit1 Bedrohungssituation

Zu Beginn dieses Buches wollen wir uns mit den Bedrohungssituationen befassen, denen IT-Systeme in unterschiedlicher Weise ausgesetzt sind. Dabei geht es um Fragen, die die Auswahl und den Einsatz von Schutzmaßnahmen betreffen, aber auch bei der Tätersuche und der Ermittlung strafbarer Handlungen relevant sind: Welche Teile meines IT-Systems sind besonders bedroht? Wie wahrscheinlich ist ein Einbruch, wie groß der mögliche Schaden? Wer könnte es auf einen Angriff anlegen, und warum? Mit diesen und ähnlichen Fragen werden wir uns dem Thema Computer-Forensik zunächst von außen nähern, um im weiteren Verlauf des Buches immer weiter an Detailtiefe zu gewinnen.

1.1 Bedrohung und Wahrscheinlichkeit

Bedrohung

Mit Bedrohung ist der potenzielle Auslöser für ein unerwünschtes Ereignis gemeint, das sich auf das betroffene IT-System oder die gesamte Organisation schädlich auswirken kann. Unternehmen und deren IT-Landschaft sind vielfältigen Bedrohungen ausgesetzt. Sicherheitsverantwortliche müssen diese Bedrohungen identifizieren und deren Schwere und Eintrittswahrscheinlichkeit abschätzen. Gegenmaßnahmen sind oft erst nach dieser sorgfältigen Abschätzung sinvoll.

Die Wahrscheinlichkeit, mit der eine Bedrohung im betrachteten Umfeld eintreten wird, ist u.a. abhängig von

- der Häufigkeit der Bedrohung (Wahrscheinlichkeit des Auftretens anhand von Erfahrungen oder Statistiken),

- der Motivation und den vorausgesetzten Fähigkeiten und Ressourcen eines potenziellen Angreifers,

- der Attraktivität und Verwundbarkeit des IT-Systems bzw. seiner Komponenten, wie sie von potenziellen Angreifern wahrgenommen wird,

- dem Wert, den die IT-Systeme und die darin gespeicherten bzw. verarbeiteten Informationen für die eigene Organisation oder aber für den Angreifer haben, und

- der Positionierung des Unternehmens oder der Organisation in der Öffentlichkeit bzw. innerhalb der politischen Landschaft (z.B. Strafverfolgungsbehörden, Verwaltung und politische Parteien).

Eine vorhandene Schwachstelle allein verursacht noch keinen Schaden. Sie ist aber die Voraussetzung dafür, dass eine Bedrohung zu einem realen Schaden führt. Hieraus ergibt sich bei der Reduktion oder Eliminierung von Sicherheitsrisiken der Handlungsbedarf: Auf Schwachstellen, für die es konkrete Bedrohungen gibt, sollten die Sicherheitsverantwortlichen in den Unternehmen mit geeigneten organisatorischen, personellen, technischen und infrastrukturellen Maßnahmen sofort reagieren. Sind keine korrespondierenden Bedrohungen vorhanden, kann man mit Schwachstellen auch lange leben. Wichtig ist dabei aber, rechtzeitig zu erkennen, ob und wie sich die Bedrohungslage möglicherweise ändert.

Systematik der Bedrohungen

Grundsätzlich lassen sich Bedrohungen unterscheiden nach ihrem Ursprung, der Motivation der Täter, der Häufigkeit des Auftretens und der Größe des Schadens, der durch ihr Eintreten verursacht wird. Der Ursprung einer Bedrohung lässt sich noch feiner granuliert darstellen: Bedrohung durch die Umwelt oder Bedrohung durch Menschen. Wichtig ist auch die Unterscheidung, ob bei einem Sicherheitsvorfall eine absichtliche oder zufällige Bedrohung durch Menschen vorliegt. Bei den absichtlichen Bedrohungen interessieren uns konkret die Innen- und Außentäter.

1.2 Risikoverteilung

Eintrittswahrscheinlichkeit und Schadenshöhe

Ein Risiko lässt sich durch die Wahrscheinlichkeit eines gefährdenden Ereignisses und die zu erwartende Schadenshöhe beschreiben. Diese beiden Parameter, Schadenshöhe und Eintrittswahrscheinlichkeit, sind für die Bewertung der eigenen Risiken heranzuziehen. Bei der im Vorfeld für ein Sicherheitskonzept durchzuführenden Risikoanalyse geht es genau darum, herauszufinden, welche Unternehmenswerte bedroht werden könnten, welcher Schaden an den Unternehmenswerten im Einzelnen und für das Unternehmen im Ganzen im Schadensfall entsteht, wie hoch die Wahrscheinlichkeit eines Schadens ist und welche Schwachstellen existieren. Erst auf Basis dieser Erkenntnisse ist es in den meisten Fällen sinnvoll, organisatorische, technische, personelle oder infrastrukturelle Sicherheitsmaßnahmen umzusetzen.

Angriffe nehmen zu.

Grundsätzlich kann festgestellt werden, dass mit der Zunahme von vernetzten Computersystemen auch die Zahl der angegriffenen Systeme gestiegen ist. Dies liegt auch darin begründet, dass einfach mehr potenzielle Ziele vorhanden sind. Durch die Vernetzung von sehr vielen Systemen via Internet rücken neue Tätergruppen unterschiedlichster Motivation in das Spielfeld auf. Das Internet mit seiner Vielfalt an Netzdiensten, seiner weltweit einheitlichen Protokoll- bzw. Anwendungsstruktur und den damit verbundenen durchaus bedenklichen Design- und Implementationsfehlern trägt zur Risikoerhöhung bei. Die Wahrscheinlichkeit eines Angriffs über eine Netzverbindung steigt, wodurch eine signifikante Steigerung der Vorfälle über die vergangenen Jahre hinweg zu beobachten ist.

Angriffe werden komplexer.

Zusätzlich führt eine gewisse Monokultur bei den verwendeten Betriebssystemen und Applikationen gerade im Internet zu einer rasanten Multiplikation von Sicherheitsproblemen. Sicherheitslücken, die z.B. bei Implementation einer bestimmten WWW- oder DNS-Serversoftware auftauchen, können sofort bei allen Systemen ausgenutzt werden, die diese Software einsetzen. Es ist ebenfalls zu beobachten, dass die Angriffstechniken durchaus immer komplexer werden. Angriffe, die noch vor fünf oder zehn Jahren für zu kompliziert und damit undenkbar gehalten wurden, werden heute tagtäglich bei Systemeinbrüchen verwendet.

Abb. 1–1 Angreiferfähigkeiten vs. benötigtes Wissen1

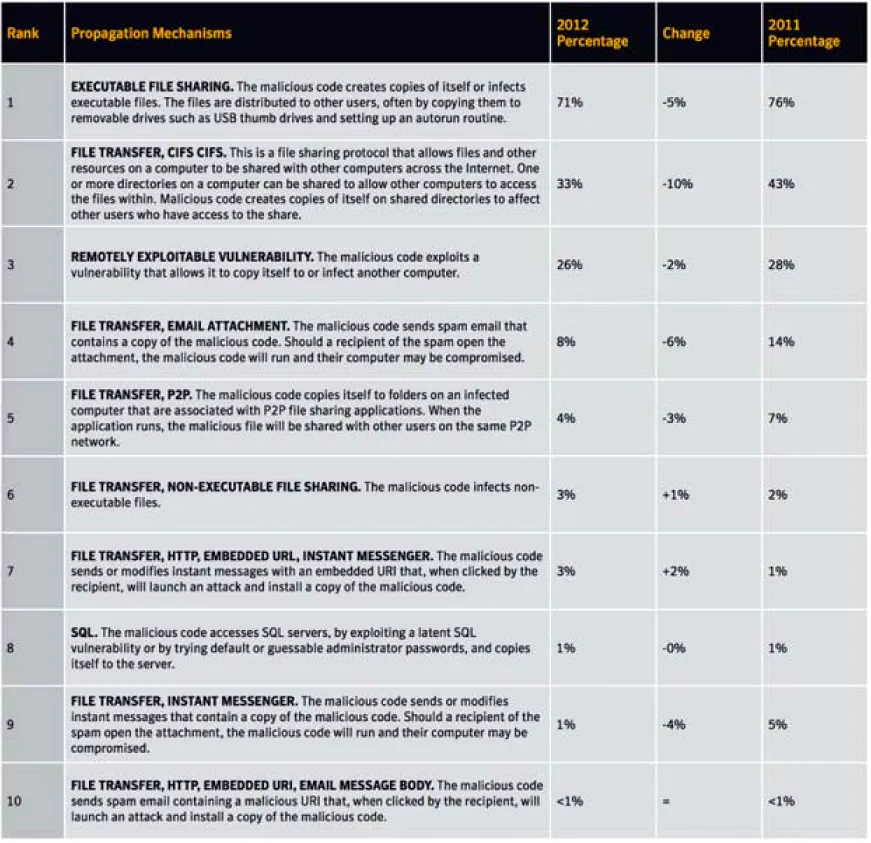

Das amerikanische Sicherheitsunternehmen Symantec veröffentlicht regelmäßig einen »Internet Security Threat Report«2. Hierzu werden u.a. Alarme von mehreren Hundert Intrusion-Detection- und Firewall-Systemen analysiert. Für diesen Report wurden die Verbreitungswege von Malware analysiert. Glaubte man noch bis vor Kurzem, dass sich Schadcode fast nur noch online verbreitet, ist nun ein signifikanter Anstieg der Verbreitung über Datenträger zu verzeichnen:

Abb. 1–2

Verbreitungsmethoden von Malware aus dem Symantec Internet Security Threat Report – Attack Trends 2012

Verbreitungsmethoden von Malware aus dem Symantec Internet Security Threat Report – Attack Trends 2012

Formen des Phishing

In den letzten Jahren hat sich der Trend zu sogenannten Spear-Phishing-Angriffen verstärkt. Zur Erläuterung: Phishing3 ist eine Angriffsmethode, bei der dem Opfer vorgetäuscht wird, er gebe seine Daten bei einer vertrauenswürdigen Webseite ein, um an vertrauliche Informationen wie z.B. Passwörter, TANs oder Kreditkarteninformationen zu gelangen. Hierzu wird oft ein Trojaner verwendet, der die gefälschte Webseite täuschend nachbildet und die abgefangenen Daten dann im Hintergrund auf einem sog. Drop-Zone-Server ablegt. Ein anderer einfacher Weg ist, die gefälschte Webseite auf einem Server zu hosten und das Opfer mit gefälschten E-Mails auf diesen Server zu locken. Eine neuere Variante des Phishing wird als Spear-Phishing bezeichnet (abgeleitet von der englischen Übersetzung des Begriffs Speer), worunter ein gezielter Angriff zu verstehen ist. Hierbei beschafft sich der Angreifer z.B. die Mailadressen von Mitarbeitern eines Unternehmens, um an diese gezielt eine Phishing-Mail zu übersenden, die wie eine Mail eines üblichen Geschäftspartners oder eines Newsletters für diese Mitarbeiter aussieht. Die »Trefferquote« bei dieser Art von Phishing-Attacken ist ungleich höher als bei normalen Angriffen, da die Wahrscheinlichkeit, dass der Mitarbeiter keinen Verdacht schöpft, sehr hoch ist. In Fachkreisen spricht man von Whaling, wenn sich die gezielte Attacke gegen hohe Führungskräfte richtet.

Targeted Attacks

Häufig sind die o.g. Methoden in sogenannten Targeted Attacks eingebettet, die gezielt einzelne Unternehmen im Fokus haben. Herkömmliche Malware-Abwehrmethoden, die auf Patternvergleich basieren, sind hier oft erfolglos, da der Angriffscode bisher nicht in der Öffentlichkeit aufgetaucht ist und speziell für das eine Ziel erstellt wurde. Oft lassen sich die Angreifer lange Zeit, um das richtige Ziel anzugreifen oder die richtigen Daten zu stehlen. In Fachkreisen werden solche langwierigen im Verborgenen ablaufenden Angriffe auf lohnenswerte Ziele auch Advanced Persistent Threats (APT) genannt. APT-Angreifer versuchen, nachdem sie Zugang zum Netzwerk des Opfers erhalten haben, sich dort so lange wie möglich unerkannt aufzuhalten. Dabei werden nicht alle Daten auf einmal gestohlen, sondern nach und nach die wesentlichen und wertvollen Informationen kompromittiert. Das Ziel der Angreifer kann sich oft ändern, abhängig von den Daten, die im Netzwerk des Opfers vorgefunden werden.

Advanced Persistent Threats

Die letzten großen Targeted Attacks gegen bedeutende Unternehmen und Organisationen wurden durch Spear-Phishing-Angriffe oder durch Whaling mittels mit Malware infizierten PDF-Dateien durchgeführt. Dieses Dateiformat hat die lange Zeit in Verruf geratenen MS-Office-Dateiformate als stärkste Bedrohung in diesem Kontext abgelöst.

Soziale Netzwerke

Als weitere Gefahrenquelle sind in der Vergangenheit soziale Netzwerke wie z.B. Facebook, LinkedIn, Xing oder StudiVZ in den Fokus gerückt. Wann immer ein Angreifer eine spezielle Person für eine Targeted Attack ausspioniert, wird er in der Vielzahl der sozialen Netzwerke fündig werden. Informationen, die hier einsehbar sind, können einfach für einen Spear-Phishing-Angriff verwendet werden. Die Wahrscheinlichkeit, dass ein Opfer auf einen Link klickt, der von einem »Freund« kommt, ist recht groß. Zusätzlich werden diese Netze zunehmend für die automatisierte Weiterverbreitung von Malware verwendet.

1.3 Motivation der Täter

Aus welcher Motivation heraus handeln Täter? Motiviert ist ein Täter aus dem Umfeld der Computerkriminalität häufig im gleichen Maße, wie ein klassischer Krimineller zum Begehen einer Straftat angeregt wird. Hierzu zählen u.a. finanzieller Gewinn, Wettbewerbsvorteil, Rache, Geltungssucht und Publicity. Ebenso wie im realen Leben bestimmte Handlungen zur gesellschaftlichen Anerkennung innerhalb bestimmter Gruppen führen, gilt dieses auch in der virtuellen Welt. Spektakuläre Systemeinbrüche können durchaus zur Akzeptanzsteigerung in der sogenannten Szene führen. Die Anzahl oder Art der angegriffenen Systeme werden wie Trophäen behandelt und auf einschlägigen Webseiten oder IRC-Channels präsentiert. Zu den in dieser Szene häufig verwendeten Personenbezeichnungen gehören Wörter wie Blackhat, Whitehat, Script Kiddies, Hacker, Cracker, Phreaker, Cypherpunks, Eleet, Lamer usw. Das Wort Hacker hat sich landläufig als neutrale oder gar positive Bezeichnung für Personen durchgesetzt, die i...

Inhaltsverzeichnis

- Cover

- Titel

- Impressum

- Inhaltsverzeichnis

- Einleitung

- 1 Bedrohungssituation

- 2 Ablauf von Angriffen

- 3 Incident Response als Grundlage der Computer-Forensik

- 4 Einführung in die Computer-Forensik

- 5 Einführung in die Post-mortem-Analyse

- 6 Forensik- und Incident-Response-Toolkits im Überblick

- 7 Forensische Analyse im Detail

- 8 Empfehlungen für den Schadensfall

- 9 Backtracing

- 10 Einbeziehung der Behörden

- Anhang

- Literaturempfehlungen

- Index

Häufig gestellte Fragen

Ja, du kannst dein Abo jederzeit über den Tab Abo in deinen Kontoeinstellungen auf der Perlego-Website kündigen. Dein Abo bleibt bis zum Ende deines aktuellen Abrechnungszeitraums aktiv. Erfahre, wie du dein Abo kündigen kannst

Nein, Bücher können nicht als externe Dateien, z. B. PDFs, zur Verwendung außerhalb von Perlego heruntergeladen werden. Du kannst jedoch Bücher in der Perlego-App herunterladen, um sie offline auf deinem Smartphone oder Tablet zu lesen. Erfahre, wie du Bücher herunterladen kannst, um sie offline zu lesen

Perlego bietet zwei Abopläne an: Elementar und Erweitert

- Elementar ist ideal für Lernende und Profis, die sich mit einer Vielzahl von Themen beschäftigen möchten. Erhalte Zugang zur Basic-Bibliothek mit über 800.000 vertrauenswürdigen Titeln und Bestsellern in den Bereichen Wirtschaft, persönliche Weiterentwicklung und Geisteswissenschaften. Enthält unbegrenzte Lesezeit und die Standardstimme für die Funktion „Vorlesen“.

- Pro: Perfekt für fortgeschrittene Lernende und Forscher, die einen vollständigen, uneingeschränkten Zugang benötigen. Schalte über 1,4 Millionen Bücher zu Hunderten von Themen frei, darunter akademische und hochspezialisierte Titel. Das Pro-Abo umfasst auch erweiterte Funktionen wie Premium-Vorlesen und den Recherche-Assistenten.

Wir sind ein Online-Lehrbuch-Abo, bei dem du für weniger als den Preis eines einzelnen Buches pro Monat Zugang zu einer ganzen Online-Bibliothek erhältst. Mit über 1 Million Büchern zu über 990 verschiedenen Themen haben wir bestimmt alles, was du brauchst! Erfahre mehr über unsere Mission

Achte auf das Symbol zum Vorlesen bei deinem nächsten Buch, um zu sehen, ob du es dir auch anhören kannst. Bei diesem Tool wird dir Text laut vorgelesen, wobei der Text beim Vorlesen auch grafisch hervorgehoben wird. Du kannst das Vorlesen jederzeit anhalten, beschleunigen und verlangsamen. Erfahre mehr über die Funktion „Vorlesen“

Ja! Du kannst die Perlego-App sowohl auf iOS- als auch auf Android-Geräten nutzen, damit du jederzeit und überall lesen kannst – sogar offline. Perfekt für den Weg zur Arbeit oder wenn du unterwegs bist.

Bitte beachte, dass wir Geräte, auf denen die Betriebssysteme iOS 13 und Android 7 oder noch ältere Versionen ausgeführt werden, nicht unterstützen können. Mehr über die Verwendung der App erfahren

Bitte beachte, dass wir Geräte, auf denen die Betriebssysteme iOS 13 und Android 7 oder noch ältere Versionen ausgeführt werden, nicht unterstützen können. Mehr über die Verwendung der App erfahren

Ja, du hast Zugang zu Computer-Forensik von Alexander Geschonneck im PDF- und/oder ePub-Format sowie zu anderen beliebten Büchern aus Informatik & Cybersicherheit. Aus unserem Katalog stehen dir über 1 Million Bücher zur Verfügung.